Οι ειδικοί της Kaspersky προειδοποιούν τους χρήστες για τις αυξημένες επιθέσεις μέσω phishing emails που περιέχουν αρχεία HTML. Από τον Ιανουάριο έως τον Απρίλιο του 2022, οι ερευνητές της Kaspersky απέκλεισαν σχεδόν 2 εκατομμύρια phishing emails που περιείχαν συνημμένα HTML. Η χρήση αρχείων HTML σε μηνύματα phishing είναι ένα από τα πιο πρόσφατα και δημοφιλή κόλπα που χρησιμοποιούν οι απατεώνες. Συνήθως, τέτοιοι σύνδεσμοι εντοπίζονται εύκολα από anti-spam μηχανές ή λογισμικό προστασίας από ιούς, αλλά η χρήση συνημμένων HTML επέτρεψε στους εγκληματίες του κυβερνοχώρου να αποφύγουν τον εντοπισμό.

Πολλοί χρήστες δεν γνωρίζουν καν ότι τα αρχεία στα phishing emails μπορεί να είναι επισφαλή, επομένως ανοίγουν ανυποψίαστοι αυτά τα συνημμένα HTML, τα οποία αποδεικνύονται επικίνδυνα και στοχευμένα «όπλα» που χρησιμοποιούνται από εγκληματίες του κυβερνοχώρου. Οι απατεώνες μπορούν να μορφοποιήσουν συνημμένα HTML για να φαίνονται πανομοιότυπα με τις σελίδες στον επίσημο ιστότοπο μιας εταιρείας. Στοχεύουν στους χρήστες του επίσημου ιστότοπου και αντιγράφουν το στυλ, τις εικόνες, τα σενάρια και άλλα στοιχεία πολυμέσων, χρησιμοποιώντας τα ως δόλωμα για να ξεγελάσουν τα θύματά τους, ώστε να εισάγουν ευαίσθητα δεδομένα στη φόρμα ηλεκτρονικού ψαρέματος.

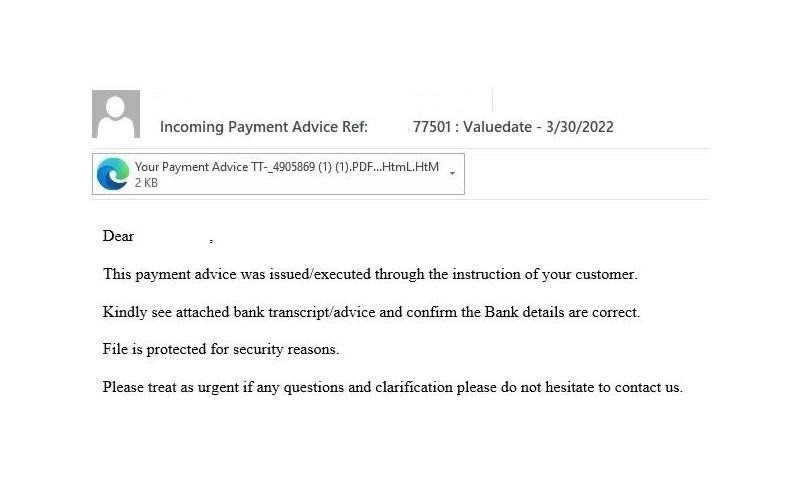

Απατεώνες του κυβερνοχώρου παρασύρουν τα θύματα να ανοίξουν κακόβουλα συνημμένα HTML, ισχυριζόμενοι ότι το αρχείο είναι ασφαλές μόνο μέσω αυτού του συνδέσμου

Υπάρχουν δύο κύριοι τύποι συνημμένων HTML που χρησιμοποιούνται από απατεώνες του κυβερνοχώρου: αρχεία HTML με σύνδεσμο phishing ή ολόκληρες κακόβουλες σελίδες. Στην πρώτη περίπτωση, οι επιτιθέμενοι θα στείλουν ένα αρχείο HTML με ενσωματωμένο κείμενο, ισχυριζόμενοι ότι έχουν σημαντικά δεδομένα, όπως η ειδοποίηση από μια τράπεζα για προσπάθεια μεταφοράς μεγάλου χρηματικού ποσού. Ο χρήστης καλείται να κάνει κλικ σε έναν σύνδεσμο προς τον ιστότοπο της τράπεζας για να σταματήσει τη συναλλαγή, η οποία αντ' αυτού οδηγεί σε μια σελίδα «ψαρέματος». Σε ορισμένες περιπτώσεις, το θύμα δεν χρειάζεται καν να κάνει κλικ στον σύνδεσμο. Όταν ο χρήστης προσπαθήσει να ανοίξει το συνημμένο HTML, θα τον ανακατευθύνει αυτόματα σε έναν κακόβουλο ιστότοπο. Μόλις βρεθούν σε αυτήν τη σελίδα, ζητείται από τα θύματα να συμπληρώσουν μια φόρμα εισαγωγής δεδομένων για να ελέγξουν τα αρχεία που σχετίζονται με τις επιχειρήσεις, να προστατεύσουν τον τραπεζικό τους λογαριασμό ή ακόμα και να λάβουν μια κρατική πληρωμή. Εκ των υστέρων, το θύμα θα ανακαλύψει ότι του έκλεψαν προσωπικά δεδομένα και τραπεζικά στοιχεία.

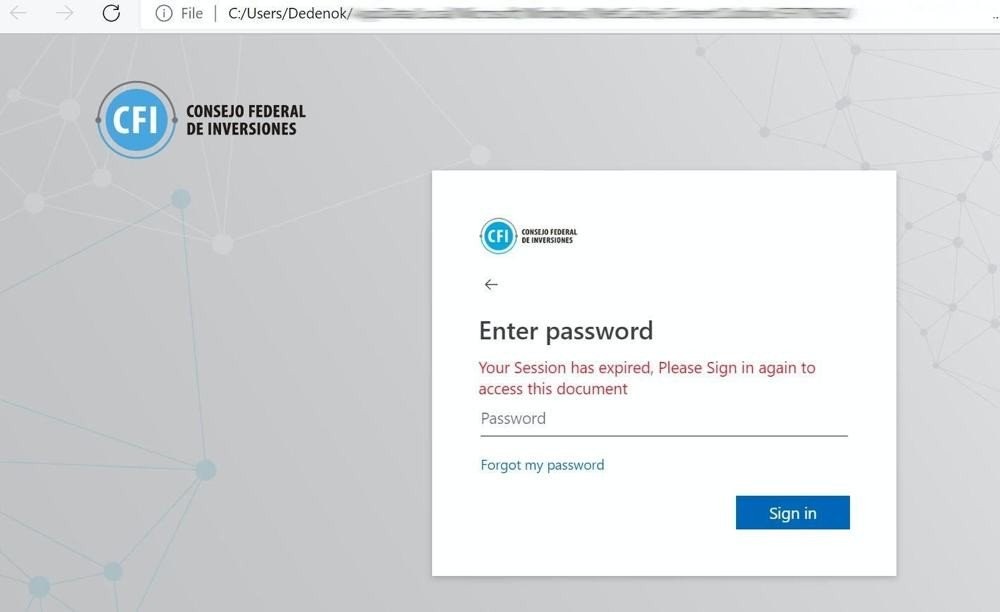

Ο δεύτερος τύπος συνημμένων HTML είναι ολόκληρες σελίδες «ψαρέματος». Αυτά τα αρχεία επιτρέπουν στους απατεώνες του κυβερνοχώρου να εξοικονομούν τέλη hosting και να αποφεύγουν τη χρήση ιστότοπων, επειδή η φόρμα ηλεκτρονικού ψαρέματος και το σενάριο που χρησιμοποιείται για τη συλλογή δεδομένων περιέχονται πλήρως στο συνημμένο. Καθώς χρησιμοποιείται ως ιστότοπος phishing, το αρχείο HTML μπορεί επίσης να εξατομικευτεί, ανάλογα με τον επιδιωκόμενο στόχο και το διάνυσμα επίθεσης που χρησιμοποιείται για να κερδίσει την εμπιστοσύνη του θύματος. Για παράδειγμα, ένας απατεώνας θα μπορούσε να διανείμει ένα phishing email μεταξύ των υπαλλήλων μιας εταιρείας, το οποίο φαίνεται σαν να ζητά να επαληθεύσει μια σύμβαση, αλλά στην πραγματικότητα είναι ένα κακόβουλο αρχείο HTML. Τέτοια συνημμένα θα έχουν όλα τα οπτικά χαρακτηριστικά αυτής της εταιρείας: λογότυπο, στυλ και ακόμη και το όνομα του προϊστάμενου ως αποστολέα. Μέσα στο αρχείο, ζητείται από το θύμα να εισαγάγει τα στοιχεία σύνδεσης και τον κωδικό πρόσβασης για τον εταιρικό του λογαριασμό προκειμένου να έχει πρόσβαση στο έγγραφο. Αυτά τα δεδομένα στη συνέχεια πέφτουν απευθείας στα χέρια του κυβερνοεγκληματία, ο οποίος μπορεί να χρησιμοποιήσει αυτές τις πληροφορίες για να εισβάλει στο εταιρικό δίκτυο της εταιρείας.

Ένα παράδειγμα σελίδας «ψαρέματος» στο συνημμένο HTML

Ενώ οι λύσεις ασφαλείας μπορούν ήδη να αποκλείουν emails που περιέχουν συνημμένα HTML με κακόβουλα σενάρια ή συνδέσμους «ψαρέματος» σε απλό κείμενο, οι απατεώνες του κυβερνοχώρου χρησιμοποιούν τώρα διαφορετικές τακτικές για να αποφύγουν τον αποκλεισμό. Για παράδειγμα, οι απατεώνες συχνά παραμορφώνουν τον σύνδεσμο «ψαρέματος» ή ολόκληρο το αρχείο HTML με μπερδεμένο ή garbage code (αυτόματος κώδικας μνήμης). Παρόλο που αυτό το πλαστό και ασυνάρτητο κείμενο δεν εμφανίζεται στην οθόνη του χρήστη, εξακολουθεί να δυσκολεύει τον εντοπισμό των anti-spam μηχανών και, κατά συνέπεια, τον αποκλεισμό του email.

Όπως σχολιάζει ο Roman Dedenok, ερευνητής ασφαλείας της Kaspersky,

Οι απατεώνες του κυβερνοχώρου χρησιμοποιούν έξυπνα συγκαλυμμένα αιτήματα για διαπιστευτήρια σύνδεσης ώστε να εξαπατήσουν ανυποψίαστα θύματα να εισάγουν τα ονόματα χρήστη και τους κωδικούς πρόσβασής τους. Κάθε χρόνο αποκλείουμε εκατομμύρια σελίδες «ψαρέματος» και αυτός ο αριθμός αναμένεται να αυξηθεί, πράγμα που σημαίνει ότι οι χρήστες πρέπει να παραμείνουν σε εγρήγορση και να γνωρίζουν τον κίνδυνο που μπορεί να ελλοχεύει σε αυτά τα email. Οι απατεώνες του κυβερνοχώρου έχουν δημιουργήσει μια πολύπλοκη και προηγμένη υποδομή όπου ακόμη και αρχάριοι απατεώνες μπορούν να δημιουργήσουν χιλιάδες σελίδες phishing, χρησιμοποιώντας έτοιμα πρότυπα και στη συνέχεια να στοχεύσουν ένα ευρύ φάσμα χρηστών. Καθώς οποιοσδήποτε ερασιτέχνης μπορεί τώρα να δημιουργήσει τη δική του σελίδα «ψαρέματος», πρέπει να είστε ιδιαίτερα προσεκτικοί όταν ανοίγετε συνδέσμους από μια υπηρεσία email ή μηνυμάτων.

Διαβάστε την πλήρη αναφορά σχετικά με τα συνημμένα HTML «ψαρέματος» στο Securelist.

Για να προστατευτείτε από το phishing, η Kaspersky συνιστά:

- Ελέγχετε κάθε σύνδεσμο πριν κάνετε κλικ. Τοποθετήστε τον δείκτη του ποντικιού πάνω του για προεπισκόπηση της διεύθυνσης URL και προσέξτε για ορθογραφικά λάθη ή άλλες παρατυπίες.

- Εισάγετε όνομα χρήστη και κωδικό πρόσβασης μόνο μέσω ασφαλούς σύνδεσης. Αναζητήστε το πρόθεμα HTTPS πριν από τη διεύθυνση URL του ιστότοπου, υποδεικνύοντας ότι η σύνδεση με τον ιστότοπο είναι ασφαλής.

- Να θυμάστε ότι ακόμα κι αν ένα μήνυμα ή μια επιστολή φαίνεται ότι προέρχεται από έναν από τους καλύτερους φίλους σας, ο λογαριασμός του μπορεί να έχει παραβιαστεί. Παραμείνετε προσεκτικοί σε όλες τις καταστάσεις και ελέγξτε προσεκτικά όλους τους συνδέσμους και τα συνημμένα, ακόμα κι αν φαίνεται ότι προέρχονται από φιλική πηγή.

- Δίνετε ιδιαίτερη προσοχή σε μηνύματα που φαίνεται να προέρχονται από επίσημους οργανισμούς, όπως τράπεζες, φορολογικές υπηρεσίες, ηλεκτρονικά καταστήματα, ταξιδιωτικά γραφεία, αεροπορικές εταιρείες και ούτω καθεξής. Ακόμη και εσωτερικά μηνύματα από το δικό σας γραφείο. Δεν είναι δύσκολο για τους απατεώνες να κατασκευάσουν μια ψεύτικη επιστολή που να φαίνεται νόμιμη.

- Αποφύγετε να ανοίγετε τυχόν απροσδόκητα αρχεία που αποστέλλονται από gamers φίλους ή άλλους διαδικτυακούς αντίστοιχους φίλους. Ενδέχεται να περιέχουν ransomware ή ακόμα και λογισμικό υποκλοπής spyware, όπως και συνημμένα από emails που έχουν επίσημη εμφάνιση.

- Παρέχετε στο προσωπικό σας βασική εκπαίδευση κανόνων κυβερνοασφάλειας. Πραγματοποιήστε μια προσομοίωση επίθεσης «ψαρέματος» για να διασφαλίσετε ότι ξέρουν πώς να διακρίνουν τα μηνύματα phishing από τα πραγματικά.

- Χρησιμοποιείτε μία λύση προστασίας για τερματικά σημεία και mail servers με δυνατότητες anti-phishing, όπως το Kaspersky Endpoint Security for Business, για τη μείωση της πιθανότητας μόλυνσης μέσω phishing emails.

- Να φροντίζετε ότι η υπηρεσία cloud του Microsoft 365 παραμένει προστατευμένη, σε περίπτωση που τη χρησιμοποιείτε. Το Kaspersky Security for Microsoft Office διαθέτει μια αποκλειστική λειτουργία anti-spam και anti-phishing, καθώς και προστασία για τις εφαρμογές SharePoint, Teams και OneDrive για να διατηρεί ασφαλείς τις επιχειρηματικές επικοινωνίες.

0 Post a Comment:

Δημοσίευση σχολίου